winaircrackpack工具包 V2.6 簡體中文版 / winaircrackpack下載

版本

winaircrackpack工具包 V2.6 簡體中文版 / winaircrackpack下載

版本

網友評分:

5.1分

5.1分

ZipPassword COMEBACK(ZIP密碼瞬間清除工具) V3.0 綠色版

PDF Password Remover(PDF密碼清除工具) V4.0 綠色漢化版

俠客密碼查看器 V4.93 綠色免費版

Excel密碼工具箱 V1.0 綠色免費版

網頁密碼查看精靈 V1.7 官方最新版

Guapdf(PDF密碼解鎖工具) V4.0 綠色免費版

Free Word Password Recovery(word密碼恢復工具) V2.5.0 官方版

Excel Password Cracker(Excel密碼破解軟件) V1.1 綠色免費版

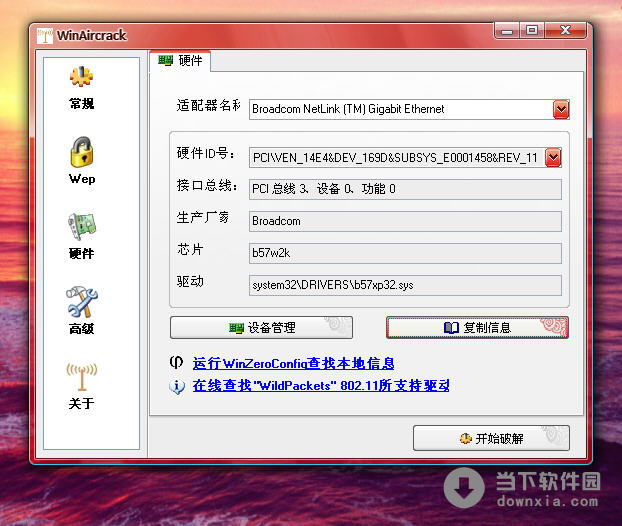

WinAirCrackPack工具包是一款無線局域網掃描和密鑰破解工具。

winaircrackpack它可以監視無線網絡中傳輸的數據,收集數據包,并能計算出WEP/WPA密鑰。

·硬件環境·

選用具有WEP和WPA加密功能的無線路由器或AP一臺

帶有迅馳無線網卡的筆記本電腦兩臺(分別定義為STA1和STA2,作為合法無線接入用戶)

抓包無線網卡一塊

ü筆記本電腦一臺(定義為STA3,作為入侵者)

2.2 軟件環境

入侵者STA3 :WinAirCrackPack工具包,

注意:STA3要開啟在控制面板->管理工具->服務中開啟Wireless Zero Config服務。

3、實驗拓撲圖

·配置無線路由器(根據實際網絡環境進行配置)·

(1)STA1連接上無線路由器(默認未加密)。右鍵單擊屏幕下的 圖標,選擇“查看可用的無線網絡”,彈出如圖1所示的窗口。

其中顯示有多個可用的無線網絡,雙擊TP-LINK連接無線路由器,一會兒就連接成功。

(2)打開IE瀏覽器,輸入IP地址:192.168.1.1(無線路由器默認局域網IP地址)。

(3)登錄無線路由器管理界面(用戶名:admin,密碼:admin)。

單擊界面左側的“網絡參數”下的“LAN口設置”選項,設置“IP地址”為192.168.1.8并保存,如圖4所示。

(4)打開IE瀏覽器,輸入IP地址:192.168.1.8,重新登錄無線路由器管理界面(注意本實驗選擇TP-LINK無線路由器,其他品牌產品如CISCO等均有類似配置選項),單擊界面左側的“無線設置”下的“基本設置”選項。

1)選擇“模式”為“54Mbps(802.11g)”;

2)選擇“密鑰格式”為“ASCII碼”;

3)選擇“密鑰類型”為“64位”;

4)設置“密鑰1”為“pjwep”;

5)單擊“保存”。

6)當無線路由器設置好WEP密鑰后,STA1需要重新連接上無線路由器(輸入的密鑰與無線路由器設置的密鑰相同),一會兒就連接成功。

7)打開IE瀏覽器,輸入IP地址:192.168.1.8,重新登錄無線路由器管理界面,單擊界面左側的“DHCP服務器”下的“DHCP服務”選項,單擊“不啟用”并保存,單擊“系統工具”下的“重啟路由器”對路由器進行重啟。

·破解WEP、WPA密鑰·

STA3從網上下載用于破解密鑰的軟件,具體操作步驟如下:

(1)在Google搜索頁面中輸入“WinAircrackPack下載”進行搜索,如圖9所示。

點擊上述頁面中“安全焦點:安全工具-WinAircrackPack.zip”,彈出以下頁面。

(2)單擊“下載”保存該軟件,可解壓到本地磁盤的任何位置(以下我們解壓到E盤根目錄下為例)。

6、安裝抓包無線網卡

注:用于抓包無線網卡的驅動采用Atheros v4.2.1,該卡必須采用Atheros AR5001, AR5002, AR5004, AR5005 或 AR5006芯片組,下表的網卡均可使用,本實驗我們采用Netgear 的108M無線網卡(型號:WG511T)。

(1)在STA3筆記本上安裝抓包無線網卡驅動。插入無線網卡,彈出如圖11所示的窗口。選擇“否,暫時不”,單擊“下一步”。

(2) 選擇“從列表或指定位置安裝”,單擊“下一步”。

(3)選擇“不要搜索”,單擊“下一步”。

(4)單擊“從磁盤安裝”,在彈出的窗口中單擊“瀏覽”,選擇E:\WinAircrackPack\atheros421@(目錄下的net5211文件,單擊“打開”,然后單擊“確定”,單擊“下一步”,在安裝的過程中彈出如圖15所示的窗口。

7、破解WEP密鑰

(1)讓STA1和STA2重新連接上無線路由器。

(2)在STA3筆記本電腦上運行airodump,該工具用來捕獲數據包,按提示依次選擇“16”:破解所用無線網卡的序號;

“a”,選擇芯片類型,這里選擇atheros芯片;

“6”,信道號,一般1、6、11是常用的信道號,選擇“0”可以收集全部信道信息;

“testwep”(該輸入文件名可任意);

“y”,破解WEP時候選擇“y”,破解WPA時選擇“n”。

(3)回車后,進入以下界面。

(4)當該AP的通信數據流量極度頻繁(比如可以采用STA1與STA2對拷文件來產生數據流量),“Packets”所對應的數值增長速度就會越大。當大概抓到30萬(如采用104位RC4加密需要抓到100萬包)“Packets”時關閉airodump窗口,啟動 WinAircrack。

(5)點擊左側的“General”進行設置,選擇加密類型為“WEP”,添加捕獲的文件(testwep.ivs)。

(6)點擊左側的“Advanced”進行設置,選擇“Aircrack”所在的位置。

(7)全部設置完后,點擊右下角的“Aircrack the key”按鈕彈出以下窗口。

(8)選擇要破解網絡的BSSID(本實驗選擇“1”),回車得到最終WEP密鑰。

·破解WPA密鑰·

(1)修改無線路由器的加密類型和加密方法,并設置為WPA-PSK認證和TKIP加密方式。

(2)在STA3筆記本上運行airodump,該工具用來捕獲數據包,按提示依次選擇“16”,“a”,“6”,“testwpa”(該輸入文件名可任意),“n”。

(3)回車后,進入以下界面

(4)讓STA1重新連接上無線路由器,airodump將捕獲一個無線路由器與STA1四次握手的過程。

(5)啟動WinAircrack。

(6)點擊左側的“General”進行設置,選擇加密類型為“WPA-PSK”,添加捕獲的文件(testwpa.cap)。

(7)點擊左側的“Wpa”進行設置,選擇一個字典文件(口令字典可下載:例如lastbit.com/dict.asp)。

(8)全部設置完后,點擊右下角的“Aircrack the key”按鈕彈出以下窗口,可知已經捕獲到一次握手的過程。

(9)選擇要破解網絡的BSSID(本實驗選擇“2”),回車后經過幾分鐘的計算,最終得到WPA密鑰。

9、破解密鑰后對網絡的危害一例(偽造AP)

一旦入侵者知道了無線網絡的WEP或WPA密鑰,就可以連接到本地局域網內,這樣入侵者就享有與正常接入用戶一樣對整個網絡訪問的權限,進行深度攻擊。入侵者可以利用IPBOOK,SuperScan 等類似這樣的工具掃描局域網內的計算機,計算機里面的文件、目錄、或者整個的硬盤驅動器能夠被復制或刪除,甚至其他更壞的情況諸如鍵盤記錄、特洛伊木馬、間諜程序或其他的惡意程序等等能夠被安裝到你的系統中,這樣后果是非常嚴重的。

(1)簡介

當WEP或WPA密碼被破解后,入侵者可能用該密碼和其他無線接入點(AP)構造一個假網絡,當偽裝AP的信號強于正常AP或用戶靠近偽裝 AP時,正常用戶會很自然的接入到該假網絡中,對于用戶本身來說是感覺不到該網絡的,就在用戶正常收發郵件時,我們可以用類似CAIN這樣的工具進行POP3、telnet等口令的破解等攻擊。

(2)POP3口令破解

1)打開CAIN。

2)點擊菜單欄“Configure”彈出以下窗口。

3)選擇一個將用于抓包的網絡適配器,點擊“確定”,選擇“ ”和“ ”,然后點擊“ ”開始監控抓包。

4)正常用戶開始收郵件,該軟件可以對郵箱的登陸名和密碼進行捕獲。

(3)被破解后的危害

當黑客竊取了你的郵箱的用戶名、密碼、POP3服務器和SMTP服務器的IP地址后,就可以直接訪問你的郵箱,你的郵件信息將完全暴露在黑客面前。

當下軟件園:實驗環境系統組成主要包括airodump和aircrack等工具。

附(常用單詞密碼字典):包括6000多個英文單詞19500101到20001231生日弱指令1800多個

標簽: 破解工具

Excel密碼工具箱 V1.0 綠色免費版

1.61M / 簡體中文 /3.7

Excel密碼工具箱 V1.0 綠色免費版

1.61M / 簡體中文 /3.7

Nsasoft Product Key Explorer(程序密鑰顯示工具) V3.8.8.0 官方版

4.63M / 英文 /9.1

Nsasoft Product Key Explorer(程序密鑰顯示工具) V3.8.8.0 官方版

4.63M / 英文 /9.1

PDF Decrypter Pro(pdf文件解密軟件) V4.02 官方版

5.18M / 英文 /4.8

PDF Decrypter Pro(pdf文件解密軟件) V4.02 官方版

5.18M / 英文 /4.8

ZIP Password Unlocker(ZIP密碼破解工具) V4.0 綠色破解版

2.48M / 簡體中文 /7

ZIP Password Unlocker(ZIP密碼破解工具) V4.0 綠色破解版

2.48M / 簡體中文 /7

ARCHPR(壓縮包密碼破解工具) V4.61 官方版

32.46M / 英文 /0.3

ARCHPR(壓縮包密碼破解工具) V4.61 官方版

32.46M / 英文 /0.3

WirelessKeyView V2.06 綠色中文版

66K / 英文 /2.4

WirelessKeyView V2.06 綠色中文版

66K / 英文 /2.4